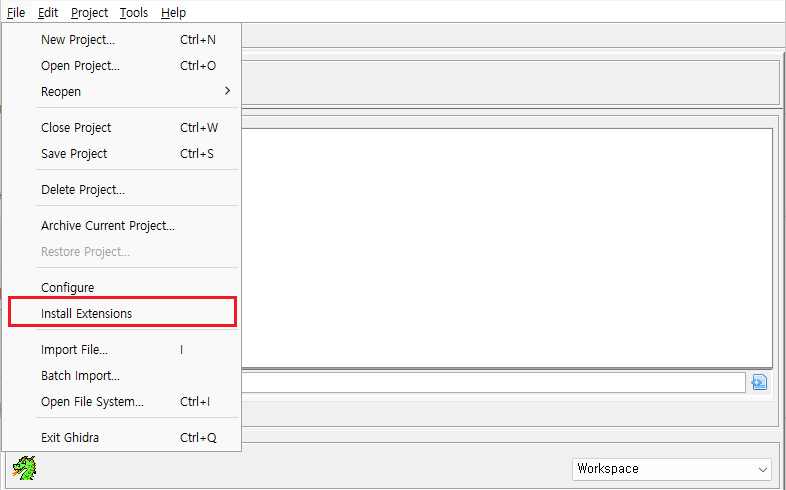

최근 ghidra도 mcp가 개발되면서 신기한 기능 및 편의성이 많이 생겼음 하지만 외부 LLM을 사용할 수 없는 기업 환경인 경우 해당 ghidra mcp 기능을 활용함에 있어 제약이 생기는데, 이를 로컬에 mcp tools를 지원하는 ollama를 구축하여 어느정도 해결할 수 있음 구축 과정ghidra 설치우선 ghidra를 다운받음https://github.com/NationalSecurityAgency/ghidra/releases Releases · NationalSecurityAgency/ghidraGhidra is a software reverse engineering (SRE) framework - NationalSecurityAgency/ghidragithub.com ghidra는 jdk2..